Tecnología

Detectan malware en la App Store capaz de leer capturas de pantalla

Se trata del malware SparkCat, el cual se encuentra en varias aplicaciones.

Las aplicaciones se infectaron con spyware OCR (FOTO: AS Photography).

Una de las cosas por los que losdispositivos Apple son bastante conocidos es por la seguridad que brinda la App Store a la hora de descargar una app, ya que prácticamente no se encuentran virus ni archivos dañinos en estos dispositivos. Sin embargo, a pesar de esto, en ocasiones hay aplicaciones maliciosas que logran colarse.

Recientemente, Kaspersky, a través de un informe, detalló sobre un nuevo malware que utilizaba tecnología de reconocimiento de caracteres en imágenes (OCR) para escanear las capturas de pantalla de la galería del móvil en busca de detectar frases de recuperación de acceso a billeteras criptográficas.

- También te podría interesar: ¿Cuándo presentaría Apple el iPhone SE 4? Esto debes saber | Luz Noticias

Con esta técnica, los atacantes buscarían robar criptomonedas de las carteras de las personas infectadas.

Kaspersky denominó SparkCat a un código malicioso que funcionaba de esta manera y fue detectado a finales de 2004. Entre las capacidades de SparkCat destacan las siguientes:

- Tras instalar la app y otorgarle los permisos necesarios, el módulo de malware de la aplicación descifraría e iniciaría un complemento de OCR creado con la biblioteca ML Kit de Google, y lo usaría para reconocer el texto que encontraría en las imágenes dentro de la galería.

- Las imágenes que coincidieran con las palabras clave recibidas del Servidor de Comando y Control (C2) se enviarían al servidor.

- SparkCat" utilizaba un protocolo no identificado implementado en Rust, un lenguaje atípico de las aplicaciones móviles, para comunicarse con el C2.

Es decir, una vez que se descargara e instalara una app infectada con este código malicioso, la aplicación comenzaba a leer las capturas de pantalla de la galería del teléfono en busca de ciertas palabras clave; de encontrarlas, enviaría la información al servidor de control.

¿Qué aplicaciones estaban infectadas con este malware?

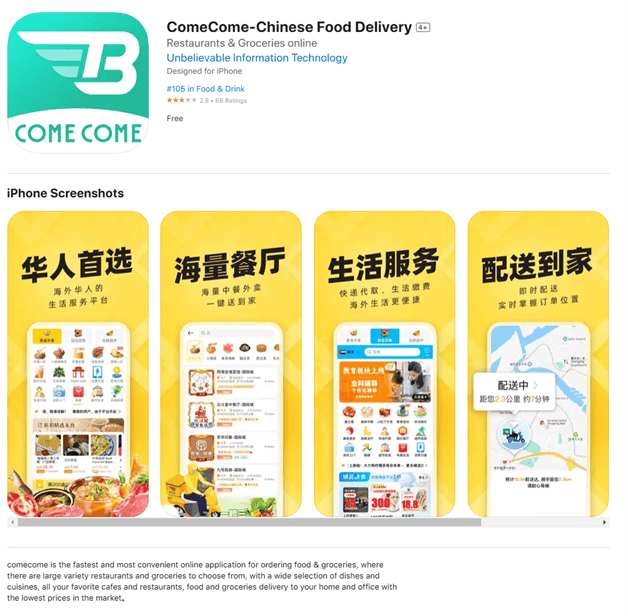

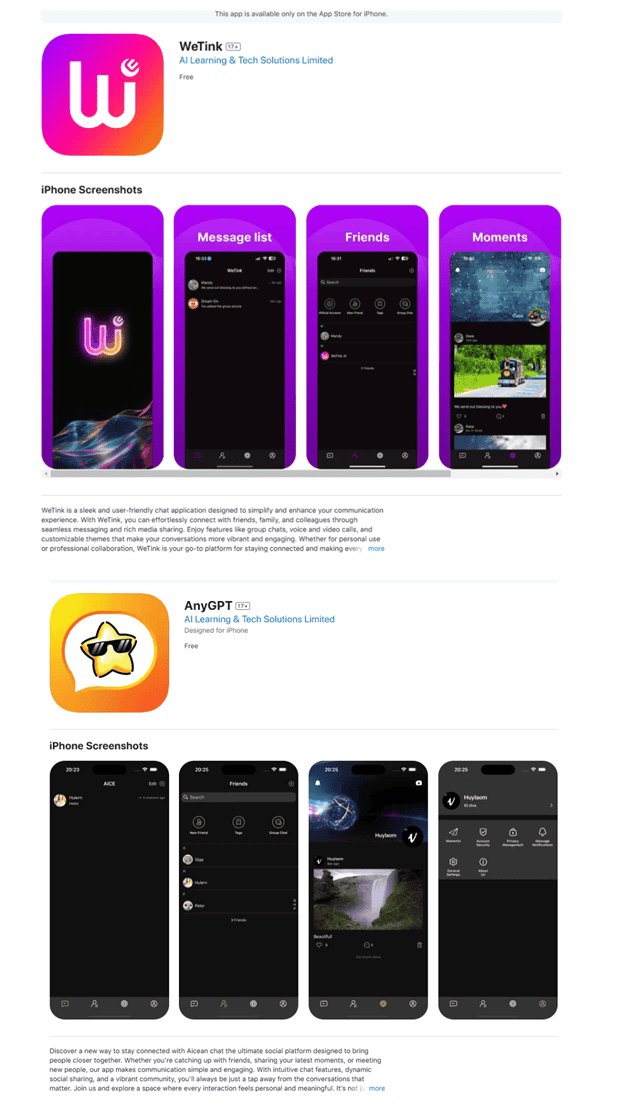

De acuerdo a Kaspersky, las aplicaciones infectadas con SparkCat son la app de mensajería WeThink, la app de ChatGPT AnyGTP, además de la app de entrega de comida ComeCome, por lo que, en caso de que las tengas instaladas, se recomienda su inmediata desinstalación.

Cabe mencionar que, en su última actualización, Kaspersky señaló que Apple ya había tomado cartas en el asunto y había eliminado estas aplicaciones de la App Store.